El Hacking Ético en las Instituciones Financieras de Ecuador y su Rol Fundamental en los Sistemas de Gestión de Seguridad de la Información (SGSI)

Las instituciones financieras de Ecuador se encuentran en la primera línea de batalla contra amenazas cibernéticas en constante evolución. En este contexto, la ejecución del hacking ético no solo se presenta como una práctica esencial para fortalecer la ciberseguridad, sino también como un componente crítico en la implementación efectiva de Sistemas de Gestión de Seguridad de la Información (SGSI).

Comandos Avanzados de Linux para el analista de seguridad moderno

Linux, el pilar de la mayoría de los servidores modernos y un favorito entre la comunidad de hackers, ofrece una sólida colección de comandos que otorgan un acceso sin igual a los entresijos de una computadora. Ya seas un probador de penetración, un hacker ético o simplemente un entusiasta de Linux, comprender los comandos avanzados es esencial para dominar Linux y su potencial.

Tácticas de Infiltración en Active Directory: Más Allá de la Detección Temprana

En un escenario donde la ciberseguridad es crucial, la vulnerabilidad de un Active Directory (AD) en una organización se convierte en una seria amenaza. En este entorno dinámico, la detección temprana y la prevención son esenciales, ya que las soluciones tradicionales a menudo pasan por alto la complejidad de las amenazas que rodean a un […]

Blackbird: OSINT en Acción – Descubre Cuentas a Través del Nombre de Usuario

Blackbird, destaca como una eficaz herramienta de enumeración de nombres de usuario, especializada en la investigación de perfiles en redes sociales. Como parte de las herramientas OSINT, se especializa en la búsqueda y recopilación de información pública en plataformas online.

Los investigadores advierten sobre el nuevo phishing como servicio que utilizan los ciberdelincuentes

Los ciberdelincuentes están utilizando un conjunto de herramientas de phishing como servicio (PhaaS) previamente no documentado llamado Caffeine para escalar de manera efectiva sus ataques y distribuir cargas maliciosas.

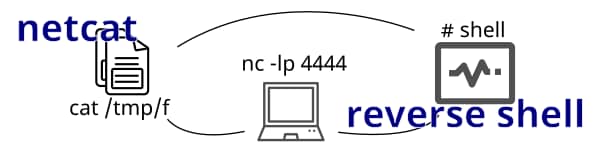

hoaxshell: una shell reversa de Windows, actualmente no detectada por Windows Defender y otras soluciones antivirus

hoaxshell es un shell inverso no convencional de Windows, actualmente no detectado por Microsoft Defender y posiblemente por otras soluciones antivirus, ya que se basa únicamente en el tráfico de http(s). La herramienta es fácil de usar, genera su propio payload de PowerShell y admite cifrado (ssl).

Hacking Ético: Lo que debes conocer

Lo que antes se consideraba ilegal ahora se ha convertido en un fenómeno ampliamente aceptado debido a los avances tecnológicos en la industria de TI en Ecuador. El hacking ético se puede realizar con fines legítimos, como lo hacen los hackers éticos y pentesters dentro de sus organizaciones. Se requiere un especialista en seguridad para garantizar […]

¿La ciberseguridad es importante?

El mundo ahora depende más que nunca de la tecnología. El surgimiento y el crecimiento de la tecnología ha tenido un impacto positivo en la vida humana, pero la conveniencia, sin embargo, ha venido acompañada del riesgo de ataques cibernéticos. Si utilizas un dispositivo tecnológico por cualquier motivo, es muy probable que estés expuesto a un ataque […]

Importancia de las técnicas de gestión de riesgos en el hacking ético

Al identificar puntos débiles en una red o sistema, los hackers éticos buscan proteger a las empresas frente a atacantes maliciosos. Pueden mejorar los métodos de seguridad para hacerlas más resistentes a los sistemas frente a ataques o para desviarlos.

Fuxploider: un escáner de vulnerabilidades de carga de archivos en web

Fuxploider es una herramienta de prueba de penetración de código abierto que automatiza el proceso de detección y explotación de fallas en los formularios de carga de archivos. Esta herramienta puede detectar los tipos de archivos que se pueden cargar y puede detectar qué técnica funcionará mejor para cargar web shells o cualquier archivo malicioso en el servidor web deseado.