Hackers chinos explotan una falla reciente de Fortinet

Hackers chinos explotan una falla reciente de Fortinet

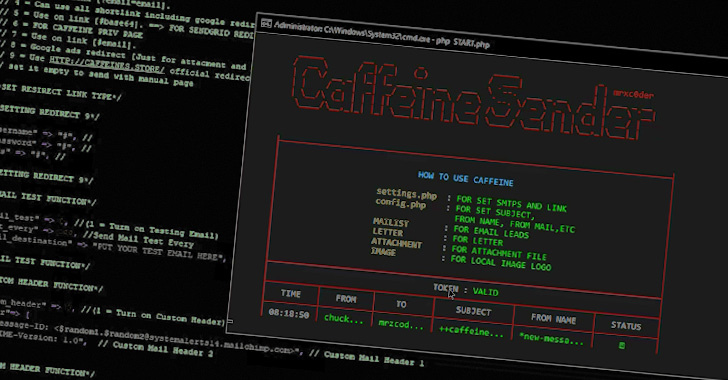

Los investigadores advierten sobre el nuevo phishing como servicio que utilizan los ciberdelincuentes

Los ciberdelincuentes están utilizando un conjunto de herramientas de phishing como servicio (PhaaS) previamente no documentado llamado Caffeine para escalar de manera efectiva sus ataques y distribuir cargas maliciosas.

hoaxshell: una shell reversa de Windows, actualmente no detectada por Windows Defender y otras soluciones antivirus

hoaxshell es un shell inverso no convencional de Windows, actualmente no detectado por Microsoft Defender y posiblemente por otras soluciones antivirus, ya que se basa únicamente en el tráfico de http(s). La herramienta es fácil de usar, genera su propio payload de PowerShell y admite cifrado (ssl).

Modelos de entrega de computación en la nube

Infraestructura como servicio (IaaS)La infraestructura como servicio (IaaS) aprovisiona el procesamiento, el almacenamiento, las redes y otros recursos informáticos fundamentales en los que el cliente puede implementar y ejecutar el software del sistema y de la red. TI tiene el control de los sistemas operativos, el almacenamiento y la implementación de aplicaciones. El modelo de […]

Hacking Ético: Lo que debes conocer

Lo que antes se consideraba ilegal ahora se ha convertido en un fenómeno ampliamente aceptado debido a los avances tecnológicos en la industria de TI en Ecuador. El hacking ético se puede realizar con fines legítimos, como lo hacen los hackers éticos y pentesters dentro de sus organizaciones. Se requiere un especialista en seguridad para garantizar […]

¿La ciberseguridad es importante?

El mundo ahora depende más que nunca de la tecnología. El surgimiento y el crecimiento de la tecnología ha tenido un impacto positivo en la vida humana, pero la conveniencia, sin embargo, ha venido acompañada del riesgo de ataques cibernéticos. Si utilizas un dispositivo tecnológico por cualquier motivo, es muy probable que estés expuesto a un ataque […]

Importancia de las técnicas de gestión de riesgos en el hacking ético

Al identificar puntos débiles en una red o sistema, los hackers éticos buscan proteger a las empresas frente a atacantes maliciosos. Pueden mejorar los métodos de seguridad para hacerlas más resistentes a los sistemas frente a ataques o para desviarlos.

Fuxploider: un escáner de vulnerabilidades de carga de archivos en web

Fuxploider es una herramienta de prueba de penetración de código abierto que automatiza el proceso de detección y explotación de fallas en los formularios de carga de archivos. Esta herramienta puede detectar los tipos de archivos que se pueden cargar y puede detectar qué técnica funcionará mejor para cargar web shells o cualquier archivo malicioso en el servidor web deseado.

Qué es un Cross-Site Scripting (XSS) y cómo afecta a tu web

Las vulnerabilidades de tipo Cross-Site Scripting o también denominadas XSS, tienen como objetivo principal la inyección de código en un sitio web, para ejecutarlo desde el explorador del usuario. Entonces el XSS sería un ataque directamente hacia el cliente utilizando la página web que visualiza.